Eine Anleitung, um Datenqualität zu zerstören

Hinweis: Dieser Artikel soll unter keinen Umständen als Aufruf verstanden werden, die aufgeführten aggressiven Medien oder Dienste trotzdem zu nutzen. Ich gehe davon aus, dass Sie sämtliche Ratschläge zur digitalen Selbstverteidigung bereits anwenden. Dies ist eine Voraussetzung, damit die vorgestellten Massnahmen überhaupt funktionieren. Das Thema kann aufgrund der Komplexität nicht abschliessend behandelt werden und beleuchtet einen Teilaspekt der Problematik.

Vorwort

Ohne Daten kommt die Informatik nicht aus: Die Informatik will Daten verarbeiten. Doch warum rufen ausgerechnet immer wieder Informatiker dazu auf, sich digital selbst zu verteidigen?

Seit über 20 Jahren bin ich in IT-Projekten tätig: Sei es als klassicher Lohnarbeiter (Angestellter, Berater) oder in privaten Projekten mit Bekannten oder Kollegen.

Ich tausche mich mit vielen Leuten regelmässig zu Projektarbeiten aus. Fast jeder Informatiker kommt irgendwann mit Projekten für Marketing-Abteilungen in Berührung. Es gibt ein paar Gemeinsamkeiten, die man in solchen Projekten antrifft:

- Alle Marketingabteilungen wollen so viele Daten wie nur irgendwie möglich sammeln.

- Das Projektmotto lautet jeweils: «Wo kein Kläger, da kein Richter».

Aus Datenverarbeitungssicht ist dieses Verhalten nicht sonderlich intelligent: Wer unmotiviert irgendwelche Daten sammelt, ohne den Einsatzzweck zu kennen, kann damit nur Blödsinn produzieren. Die Korrelation und Kausalität der Daten ist oft nicht gegeben oder es werden kreative Berechnungen vorgenommen, die mathematischer Nonsens darstellen. Solche Stilblüten werden regelmässig als Unstatistik veröffentlicht.

Dies mag mit ein Grund sein, warum Marketingabteilungen nicht immer den Mehrwert generieren, den man erwarten könnte. Der hunderttausendste Newsletter mit dem selben Inhalt wie es alle machen findet nun mal keine Beachtung; die Preise sehen oft gleich aus; der Service ist nun mal, wie er ist.

Zu oft kann ich beobachten, wie liederlich der Umgang mit Daten ist. Es kann vorkommen, dass das gesamte Entwicklerteam Zugriff auf vertrauliche Daten wie Bewegungsprofile hat.

Sie als Leser gehören entweder zum Kreis der Personen, die nichts zu verbergen haben oder aber – und das ist wohl wahrscheinlicher – zu einem Kreis, der die Nase voll hat von der Datensammelwut.

Sammelwut

Stellen Sie sich vor, Sie nutzen eine dieser APPs, die das komplette Denken für Sie abnimmt und Ihnen z.B. Tickets automatisch löst. Was denken Sie: Was für Daten sind für eine solche Funktion notwendig?

Neben Name, Vorname, Geburtsdatum, Kreditkarte sind Ihre Bewegungsdaten für die Verarbeitung notwendig. Die Daten müssen mindestens vom Start bis zum Ende der Reise gesammelt werden und man muss sie für einige Zeit aufbewahren. Wird zu viel gesammelt, ist der Nutzer schuld: Er muss selber die Sammlung der Daten stoppen. Die Funktion nennt sich dann «Check-out» oder ähnlich.

Ihr komplettes Bewegungsprofil stehen dem Kundendienst und den Entwicklern zur Verfügung. Der Kundendienst muss natürlich die Angaben haben, um Ihnen zu helfen, falls etwas nicht in Ordnung ist. Die Entwickler benötigen Die Daten, um die Funktionen zu verbessern: Die Zuverlässigkeit der Ortungsfunktion ist nicht so gut, wie man es gerne hätte. Aktive Pokémon GO-Spieler wissen, wovon ich spreche: Die Verbindungen reissen immer wieder ab. Das tun sie bei APPs, die Ortungsdaten benötigen, ebenfalls.

Natürlich sind alle Menschen nett und haben nie böse Absichten. Informatiker nutzen diese Daten nur wenn nötig: In der Informatik also immer wieder. Entwickler haben im Gegensatz zu Mitarbeiter bei einer Banken keine Vertraulichkeitserklärung unterschrieben. Der kritische Leser vermutet es richtig: Diese Erklärungen sind meist das Papier nicht wert, auf dem sie stehen. Anders wären Vorfälle wie die der Steuersünder-CD nicht zu erklären.

Eine Daten-Abfrage im System ist schnell gemacht. Diese Abfragen werden bei Firmen nicht protokolliert. Den Rest der Geschichte überlasse ich Ihrem Kopfkino.

Gut zu wissen: Bei vielen Banken ist eine Zugriffsprotokollierung aktiv und es kann nachvollzogen werden, wer was mit welcher Berechtigung tut. Diese Protokollierung kann als Standard betrachtet werden und wurde von der Bankenregulierung gefordert. Die Banken selber schützt es. Ohne Druck hätten die Banken allerdings nie diese Zugriffsprotokollierung eingerichtet.

Für alle Anderen Firmen gilt das recht lasche Datenschutzgesetzt.

Fragen Sie mal eine Zeitung, welcher Daten über ihre APP verschickt werden. Ich behaupte, bei über 100 Datenanbindungen in einer APP geht man davon aus, dass vermutlich die Daten anonym gesammelt werden und alles OK ist. Man wird Ihnen kein Auskunft geben können.

Keine «best practice»

In IT-Fachvorträgen wird regelmässig darüber referiert, dass das Kennen der Datenlogik Entwicklungszeit und Fehlerbehebungszeit einspart. Zudem werden produktive Daten auf Testsystemen unnötig. Wo Daten eingespart werden können, muss man sich auch weniger Gedanken machen, wenn mal einen Datenleck entsteht. Der Schutz für Systeme ohne Echtdaten muss nicht so hoch sein und man spart Geld.

Obwohl dieses Vorgehen als «best practice» akzeptiert wird, arbeiten nur die wenigstens Firmen freiwillig mit künstlichen Daten. Man ignoriert somit die best practice mit dem Vorwand der Kosten. Ja; Versäumnisse im Nachhinein zu beseitigen, ist teuer.

«Es gibt keine explizite Forderung, daher machen wir es nicht» ist die gängige Begründung. Sie Fragen sich, wo der Fachkräftemangel schmerzhaft sichtbar wird in der Informatik? Richtig: Bei Projektleitern und Führungskräften, welche vernünftige Praktiken einsparen wollen. Schliesslich erhalten sie einen Bonus, wenn die Kosten unterschritten werden. Zum Glück arbeiten nicht alle Projektleiter und Führungskräfte nach dieser kurzsichtigen Denkhaltung.

Schiedsrichter

Die Datenschutzbeauftragten der Kantone sind nette Zeitgenossen, die eine Vielzahl an Empfehlungen, Vorlagen und Richtlinien allen zur Verfügung stellen.

Daher irritieren mich Artikel wie dieser: «Gemeinden kritisieren Zusammenarbeit mit kantonalem Datenschutzbeauftragten». Sollte tatsächlich der Datenschutzbeauftragte des Kantons ungenügend Informationen liefern, wird man leicht auf der Datenschutzseite des Kanton Zürich fündig.

Was ist passiert?

Diverse Schulen publizieren komplett offen und ohne Zugriffsschutz Schülerlisten inkl. Geburtsdatum, Telefonnummern, Stundenplänen etc.

Der Datenschutzbeauftragte intervenierte. Es passiert nichts, weil die Schulleiter auf Leitlinien warten, die im Detail erklären, was alles zu tun ist. Bei allem Respekt: Sie müssen kein Informatiker sein, um zu erkennen, dass es nicht sonderlich schlau ist, einfach zu zuwarten. Ein kantonaler Datenschutzbeauftragter dürfte zudem chronisch überlastet sein, da unterbesetzt.

Kombiniert man Adressdaten mit Fotos von Schülern, sind solche Informationen von besonderem Interesse für eine Vielzahl von Firmen (z.B. solche, die Zielgruppenmarketing betreiben); aber auch im Interesse von kranken Menschen. Auch hier überlasse ich Sie Ihrem Kopfkino.

Eine Verschlüsselung mit Passwortschutz für solche Daten ist daher ein Muss. Die Daten müssen vor unerwünschten Zugriffen geschützt werden.

Was ist Datenqualität

Um sich eine Strategie bezüglich der Datenqualität auszudenken, ist es nötig zu wissen, welche Dimensionen es bezüglich der Datenqualität gibt:

- Vollständigkeit

- Eindeutigkeit

- Korrektheit

- Aktualität

- Genauigkeit

- Konsistenz

- Redundanzfreiheit

- Relevanz

- Einheitlichkeit

- Zuverlässigkeit

- Verständlichkeit

Verstossen Sie absichtlich gegen diese Dimensionen, hat der Betreiber eine mühselige Arbeit vor sich, da er mit den Daten nichts anfangen kann. Aber ist das bei Big Data auch so?

Big Data entsteht durch Datenvolumen, Datenvielfalt und der Änderungsgeschwindigkeit der Daten. Der Wert der Daten entsteht allerdings nur über den Wahrheitsgehalt. Hier liegt die Schwachstelle: die Datenqualität ist auch bei Big Data wichtig.

Besonders aggressive Datensammlungen

Ihr Daten werden genutzt; häufig fragt man Sie nicht mal dazu. Daher sind Empfehlungen, gewisse Plattformen nicht zu nutzen, richtig.

Leider kann man sich an diesen Empfehlungen nicht in jedem Fall halten. Selbst Schulen, Krankenhäuser oder Anwaltskanzleien halten sich nicht an Standards, wie ich bereits erläutert habe. Sich als Benutzer zu wehren, kann ein mühsames Unterfangen werden.

Legen wir unsere Aufmerksamkeit auf besonders aggressive Datensammlungen:

Eigentlich sollten Sie Facebook inkl. allen möglichen Diensten und APPs nicht nutzen; ja nicht mal installieren. Obwohl seit Jahren gewarnt wird, dass man die Finger von dieser Plattform lassen soll und obwohl diverse grobe Datenmissbräuche nachgewiesen wurden, ist die Plattform weiterhin beliebt. Allerdings eher bei den älteren Bürgern: Facebook hat sich zum Rentnerportal gewandelt.

Sie mögen mir nun Vorwerfen: Thomas, Du nutzt diese Plattform auch!

Ja. Ich nutze diese Plattform in der Tat. Allerdings nicht freiwillig.

Automatisch angelegte Daten

Facebook nutzt heute Ihre Daten in jedem Fall; ob es ihnen passt oder nicht. Das hat zu sehr unschönen Situationen geführt. Eine Bekannte rief mich eines Tages an, dass sie Kundenreklamationen wegen falsch publizierten Öffnungszeiten auf Facebook erhält. Was ist passiert?

Facebook hat automatisch eine Unternehmensseite von Ihr angelegt. Eigentlich wollte Sie ihr Unternehmen nicht auf Facebook publizieren. Facebook nutzen wollte sie auch nicht. Facebook interessiert das nicht; die Firma macht dies einfach.

Natürlich können Sie die Kundenreklamationen ignorieren oder den Leuten erklären, dass Sie selber kein Facebook nutzen und die Seite nicht von Ihnen stammt. Oder: Sie übernehmen die automatisch erstellte Seite und korrigieren die automatisch erstellten Inhalte; dafür benötigen Sie einen Facebook-Account. Eine perfide Art, um Firmen zu zwingen, auf Facebook aktiv zu werden.

Solche Plattformen erpressen mit Ihrer Grösse die Menschheit. Selbst, wenn Sie die Plattform nicht verwenden wollen, werden Daten über Sie verwendet. APPs, Internetseiten etc. versorgen den Anbieter weiter mit Daten; ohne dass jemand weiss, was mit den Daten geschieht. Sie erhalten dafür scheinbar brauchbare Grafiken, um eine scheinbar bessere Marktsegmentierung vorzunehmen; ich halte das für wertlos. Ich konnte beobachten, wie Anpassungen der Algorithmen die Reichweite auch dann reduzieren, wenn die Seite viele Abonnenten für Ihre Seiten haben. Firmen werden gezwungen, Werbung zu schalten und erhalten dafür eine bedenklich kleine Gegenleistung. Ohne Werbung erhalten Sie kaum Reichweite auf Facebook, egal wie viele Abonnenten Sie haben. Facebook macht die Werbeindustrie süchtig.

Markierungen

Benutzer können Fotos publizieren und markieren. Da ich politisch aktiv bin, werden auch Fotos zu meiner Person ungefragt publiziert. Man kann Personen auf den Fotos markieren, ohne dass diese eine eigene Facebook-Seite haben. Nur mit einem Account kann ich diese Art von Daten halbwegs kontrollieren und für die Masse sperren. Sie sehen es richtig: Sisyphusarbeit und Zeitverschwendung. Ich müsste es nicht machen, würde es die Funktion in dieser Form nicht geben. Zudem werden die Daten nie richtig auf Facebook gelöscht, was das Wort «Kontrolle» doch stark relativiert.

Facebook und die Politik

Facebook wurde mit den US-Präsidentschaftswahlen vor allem dank der Firma Cambridge Analytica berühmt. Angeblich konnte die Firma alleine mit der Plattform Facebook und Datenanalyse den Präsidenten wählen. Dazu gibt es den Film «Cambridge Analyticas grosser Hack», der durchaus sehenswert ist.

Werbung schalten auf Facebook ist ziemlich durchdacht und komfortabel. In der Zwischenzeit teuer. Zum Glück kann man die Zielgruppe sehr genau festlegen; der Streuverlust reduziert sich dadurch sehr stark. Doch kann man damit Wahlen gewinnen?

Diverse Recherchen meinerseits haben ergeben, dass die Aussage «Wahlen dank Cambridge Analytica gewonnen» eigentlich so nicht stimmt. Ich kann Ihnen den sehenswerten Film empfehlen: «Fahrenheit 11/9» vom Regisseur Michael Moore, der das ganze Wahl-Desaster der Demokraten dokumentiert hat. Ja, es ist einiges schief gelaufen; trotzdem wird meist nur über den Skandal zu Cambridge Analytica berichtet. Je nach Sichtweise kann man nun die Schlussfolgerung ziehen, dass man dank Facebook gewonnen hat.

Was ist passiert? Dank Cambridge Analytica konnte man auf Facebook zielgruppengerechte Werbung schalten. Die war so fein abgestimmt, dass der Streuverlust geringer war als bei den Demokraten. Auch die Werbung wurde so aufbereitet wurde, dass sie von der Zielgruppe verstanden wird.

Stossend ist, dass die Werbung so stark simplifiziert wurde, dass sie zwar von der Zielgruppe verstanden wird, aber schlicht falsche Inhalte transportiert. Wir nennen diese Art von Inhalten auch «Fake News».

Die bemängelten Verstosse bezüglich des Datenschutzes muss man sich in etwa so vorstellen: Facebook sammelt mehrere Tausend Datenpunkte über jede Person (ob Nutzer oder nicht) in nichtanonymisierter Form. In gewissen Foren habe ich werte von rund 30’000 Datenpunkte gefunden. Damit kann man die Zielgruppe sehr genau definieren: 22-jährig, Single, Atheist, mag Katzenvideos (und was damit interpretiert wird), auf Jobsuche usw.

Das geht so weit, dass man eigentlich weiss, welche Person auf welche Werbung reagiert. Das Ganze grenzt an Gehirnwäsche.

FDP: Datenanalyse im Wahlkampf

Wie die Medien in diversen Artikel berichtet haben, sammelt jede Partei in der Schweiz mind. im Graubereich Daten.

Ich bin selber Mitglied bei der FDP. Mit dem Projekt des NationBuilder habe ich keine Berührungspunkte. Ich beobachte die Aktivitäten meiner Partei sehr genau da ich nicht in einer Partei sein möchte, welche mit zweifelhaften Methoden Wähler gewinnt. Meine ethische Überzeugung mag mir in der Politik manchmal im Weg stehen. Ich bin überzeugt, sie macht mich kreativer.

Bisher habe ich keine stossenden Aktivitäten festgestellt. Mittels Werbung hat man auf Facebook 2’322 Wahlsujets getestet. Man hätte dies auch problemlos mit Google oder über andere Kanäle testen können; aber es musste unbedingt Facebook sein. Immerhin stellt die FDP die verwendeten Sujets zur Verfügung und schafft etwas Transparenz in die Aktivitäten. Vertrauen ist im Politgeschäft matchentscheidend, Fehler können die ganze Kampagne innert kurzer Zeit zerstören.

Müsste ich die Arbeiten mit dem NationBuilder beurteilen, würde ich sie im Vergleich zur Propaganda durch «Cambridge Analytica» nett ausgedrückt als «oberflächlich» beurteilen. Das ist nicht sonderlich verwunderlich: «Cambridge Analytica» hat viele Spezialisten beschäftigt, welche nahezu das maximal Mögliche aus den Systemen heraus gepresst haben. So viel Geld, um die vielen dafür notwendigen Spezialisten zu bezahlen, hat die Partei nicht.

Datendienste

In der Schweiz gibt es eine Vielzahl weitere Dienste, die eingesetzt werden: Dienste um Adressen aktuell zu halten und zu veredeln, um Ihre Bonität zu prüfen. Es gibt im Ausland viele weitere Dienste.

Prinzipiell ist es gut, nicht in den Systemen aufzutauchen. Daher gebe ich eigentlich nie ein Einverständnis, um mit meinen Daten zu arbeiten, sie weiterzugeben usw. Der Hauptgrund: ich trauen den meisten Firmen schlicht und einfach nicht über den Weg.

Daten reduzieren – verfälschen – verfremden

In der Schweiz ist irgendwann der Tag gekommen, an dem Sie für eine Leistung von CHF 1.50 die kompletten Bewegungssdaten, Kreditkarte, E-Mailadresse, Geburtsdatum usw. angeben müssen. Eigentlich sollten Sie sich nun überlegen, ob diese Leistung eine naive Datenweitergabe wirklich rechtfertigt. Einen Preisvorteil haben sie vermutlich nicht.

Das oberste Gebot bei aggressiven Datensammlern: Dieses IT-System nicht nutzen. Nutzen Sie die Leistung dieser Anbieter, können Sie ihre Daten nicht wirklich schützen. Sie sind praktisch ausgeliefert. Daten werden einfach so weiter gegeben.

Besonders perfid; aber lassen Sie sich davon nicht beeindrucken: Sie werden als Digitalisierungsverweigerer klassifiziert.

Sie können den Datensammlern das Leben etwas erschweren, in dem Sie verschiedene Massnahmen konsequent anwenden.

E-Mailadresse

Verwenden Sie wann immer möglich für Newsletter oder Wettbewerbe je eine eigene E-Mailadresse. Sie können die E-Mail auf Ihre Hauptadresse weiterleiten. Handhaben Sie dies so, können Sie die Mails auch leichter filtern.

Ich selber erstelle für viele Portale eigene Aliase und kann so die Datenweitergabe immerhin teilweise tracken. Teilweise, weil Datendiebstahl meine Feststellungen verfälschen. Hat nun Plattform XYZ die Daten verkauft oder wurden Sie beraubt?

Meine «echte» E-Mailadresse wird von mir nie publiziert. Viele Firmen versuchen ihre Kunden mittels der E-Mailadresse zu identifizieren. Mit diesem Wissen werden Sie verstehen, warum man nur selten die echte E-Mailadresse verwenden sollte. Das gleiche gilt für das Geburtsdatum und die Telefonnummer.

Diverse Zeitungen und Dienste haben angefangen, eine Pflichtregistrierung einzuführen. Eigentlich ist der Account ziemlich nutzlos für den Endnutzer und generiert keinen Mehrwert. Teilweise zwingt man die Kunden, eine E-Mail-adresse anzugeben und diese zu verifizieren.

Prüfen Sie, ob Sie einen «Dummy-Account» finden; nutzen Sie Dienste wie BugMeNot.

Gibt es solche Accounts nicht, nutze ich persönlich Wegwerf-E-Mailadressen. Es gibt für Browser Plugins, welche die Handhabung stark vereinfachen.

Vorsorgen, wo notwendig

Will man Anschlüsse für die Telefonie, Internet oder für Bankkonten nutzen, hat man nahezu keine legalen Möglichkeiten, mit Fake-Daten zu arbeiten. Das heisst: Hier müssen Sie Ihre echten Daten abgeben. Leider sind die Anbieter nicht ausfallsicher. Zudem können Software-Fehler das Leben erschweren. Es kann sein, dass Fehler bezüglich der staatlichen Regulierung auftreten.

Treffen Sie hier Vorsorgemassnahmen für Krisen:

- Bargeldreserven

- Mehrere unterschiedliche Konten bei unterschiedlichen Banken

- Alternative Internet- und Kommunikationsmöglichkeiten

- Alternative SIM-Karte

(es gibt Länder, bei dem eine Sim-Karte anonym verwendet werden darf)

Bedenken Sie, dass Sie diese Dienstleistungen im Krisenfall nicht innert kurzer Zeit anschaffen können; daher muss man sie sich vorher beschaffen. Berücksichtigen wir die wirtschaftliche Lage der Schweiz, sind Massnahmen wie temporäre Beschränkung der Bargeldausgabe nicht ganz unwahrscheinlich. Diese Beschränkungen kommen immer zum falschen Zeitpunkt.

Nicht benötigte Accounts löschen

Einem Kollegen ist es passiert, dass er zwar das Abo gekündigt hat; die Kreditkarte war immer noch hinterlegt und der Account war immer noch aktiv. Es kam, was kommen musste; eine Abbuchung der Karte hat das Abo wieder aktiviert.

Dabei ist es egal, ob es sich um einen Softwarefehler seitens Anbieter oder um einen gehackten Account handelt: Das Ganze bedeutet Ärger. Löschen Sie IMMER unnötige Accounts, die sie nicht mehr nutzen wollen. Tragen Sie sich aus Newsletter, die Sie nicht mehr haben möchten, aus.

Einmalkreditkarten

Kaufe ich bei einem Anbieter, bei dem ich nur einmal einkaufen will, verwende ich in jedem Fall eine Einmal-Kreditkarte. Nach dem Kauf ist die Karte nicht mehr gültig und somit wertlos. Diese Karten gibt es nur in digitaler Form. Krypotwährungen wären eine Alternative; haben sich bisher als Zahlungsmittel zu wenig durchgesetzt.

Telefonnummern

Für Dienste, die eine Telefonnummer ohne sichtbaren Nutzen verlangen, gebe ich häufig eine Nummer wie +41 79 000 00 00 an. Die Nummer ist syntaktisch korrekt, funktioniert erstaunlich oft, ist aber wertlos.

Muss die Telefonnummer verifiziert werden, können Trash-SMS-Dienste hilfreich sein. Z.B. MyTrashMobile.

Mobilephones

Mobiltelefone sind leistungsfähige Computer. Diese müssen mit aktueller Software versorgt werden, da die Gefahr zu hoch ist, dass sie abgehört werden.

Selbst ein iPhone gilt heute nicht mehr als sicher.

Schalten Sie die Geräte – wenn Sie diese nicht benötigen – komplett aus. Im Schlaf- oder Badezimmer sollten Sie auf Mobiltelefongeräte verzichten, die kleinen Geräte sind (potentielle) Abhörzentralen. In diverse Quellen konnte ich nachlesen, dass folgendes vermutet wird: Es gibt Mobiltelefone, die sogar im ausgeschalteten Zustand mithören oder tracken. Dies lässt sich nur schwer beweisen. Der vorhandene Reststrom nach Batterieentnahme ist ein gutes Indiz dafür. Teils war ich schockiert, wie lange die Geräte noch gewisse Funktionen ermöglichen.

Seien Sie sich bewusst: APPs wie Facebook, Whatsapp, Instagram und Co nutzen und verarbeiten Daten auch dann, wenn die APP scheinbar nicht aktiv ist. Hotel-APPs nutzen rund 20 unterschiedliche Verbindungen zu ihrem eigenen Dienst, aber auch zu Facebook, Google und vielen weiteren Analysetools. Es ist nicht mehr möglich, Ihnen nachvollziehbar zu erklären, was mit diesen Daten geschieht. Seien wir ehrlich: Die Firmen selber wissen es nicht und sind mit der Datenflut überfordert. Das würde natürlich niemand zugeben und abschalten will man die Dienste auch nicht; man könnte vielleicht mal etwas damit machen. Daher rate ich, tendenziell eher über den PC Buchungen vornehmen; vorausgesetzt, Sie berücksichtigen auf diesen Geräten die Empfehlungen zur digitalen Selbstverteidigung.

Interessant: die meisten Sammel-APPs sind über die Jahre nicht besser geworden. Was besser wurde: Sie sammeln die Daten aggressiver.

Alte Technologien

Telefongeräte mit alter Software sollten nicht mehr eingesetzt werden. «Aber mein Nokia aus dem Jahr 2002 läuft» mag zwar stimmen, aber «sicher» können Sie damit nicht mehr kommunizieren.

Alte Technologien sollten Sie generell nicht mehr nutzen. Ich weiss, dass das Faxgerät noch weit verbreitet ist: Über das Fax können Sie nicht sicher kommunizieren; dessen sollten sich auch Spitäler und Anwaltskanzleien bewusst sein.

Ökologisch mag es sinnvoll sein, alte Geräte nicht einfach weg zuwerfen (In der Schweiz werden alte Geräte fachgerecht entsorgt). Aus der Sicht der IT-Sicherheit ist ein altes Gerät ohne Update-Möglichkeiten ein Zombie. Mind. 1x pro Jahr sollten Sie ein Update erhalten. Ich bevorzuge Hersteller, die deutlich häufiger Updates liefern.

Softwaretests

Weit verbreitet, trotzdem falsch: Auf Testsystemen sollte man nie Echtdaten einspielen. Das ist ein Unding welches entsteht, wenn man keine Ahnung mehr hat, wie die Systeme funktionieren sollten. Es geistert die Theorie, dass man bei der Verwendung von Echtdaten mit Sicherheit das System so testen kann, als wenn es live im Einsatz wäre.

Vergessen Sie diese Aussage; es handelt sich um einen Aberglauben; häufig verbreitet bei Fachdiensten und selbst bei Informatikern.

Benötigen Sie grosse Mengen an Kundendaten, verwenden Sie Hilfsmittel wie den FakeNameGenerator. Damit lassen sich sehr komplexe Datenkonstellationen erstellen; z.B. für Personendaten.

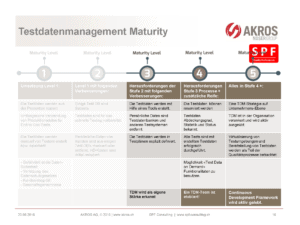

Die Vorteile eines Testdatenmanagements werden in diesem Vortrag anhand eines Reifegrad-Modells erklärt:

Metadaten

Metadaten sind Metainformationen. Es handelt sich um strukturierte Daten, die Informationen über Merkmale anderer Daten enthalten.

Die Verwendung dieser Daten ist gefährlich, da es eine nicht kleine Anzahl Menschen gibt, die aus Metadaten die Zukunft lesen wollen.

So kann es sein, dass ein Marketing-Mitarbeiter eine Analyse erstellt und plötzlich feststellt, dass Android-Nutzer mit Geräten von Samsung besonders häufig bei ihm einkaufen, alle anderen den Einkauf abbrechen. Leider fehlt vielen Menschen ein Verständnis zu Korrelation und Kausalzusammenhang. Auf die Idee, dass bei anderen Geräten die Kaufabwicklung nicht funktioniert, kommen sie nicht. An der Softwarequalität wird gespart und es werden die falschen Rückschlüsse gezogen.

Was Sie im Bereich des Marketing amüsieren mag, hat schwerwiegende Konsequenzen, wenn ein Staat, eine Regierung oder das Militär mit ähnlichen Annahmen arbeiten. Und glauben Sie mir, sie tun es.

Sich gegen Metadaten zu schützen, ist nahezu unmöglich. Dies formuliere ich so, weil der Aufwand so gewaltig ist, dass nur die wenigsten Menschen bereit sind, ihn zu leisten. Sie besitzen weder ein Bankkonto, noch ein Mobiltelefon.

Schlusswort

Daten sind in der Informatik wichtig. Es ist wichtig, dass die Nutzer einem Anbieter einer Lösung voll und ganz vertrauen können. Es gibt Anbieter, die ein solches Vertrauen verdient haben. Ich nenne hier keinen, da kleine Veränderungen in der Firma alles sehr schnell auf den Kopf stellen können.

Nennenswert ist eine Methode, die ich gefunden habe, um eine datenschutzkonforme Benutzererhebung zu bauen.

Der Kampf gegen die Datensammelwut ist ein langer Kampf. Er ist nicht aussichtslos. Verseuchen Sie die Datensammlungen der Anbieter und machen Sie diese Wertlos. Meiden Sie aggressive Datensammler konsequent. Werden Sie unsichtbar. Vielleicht hilft dies, dass bei den Datensammlern ein Umdenken stattfindet; vielleicht werden die Sammler noch aggressiver. Ich gehe davon aus, dass in Zukunft neue Anbietern mit datenschutzkonformen Lösungen in den Markt treten werden. Die Lösungen werden um einiges weiter gehen, als dass dies ein Datenschutzgesetz vorschreiben würde.

Wollen Sie als Firmenchef sich dem Thema annehmen, müssen Sie sich von Mitarbeitern trennen, welche sich nicht an solche Vorgaben halten. Seien Sie misstrauisch, wenn die Marketingabteilung ohne nennenswerte Aktivitäten Ihnen einen Newsletter-Empfängerkreis von 100’000 Abonnenten präsentiert. Die Reichweite auf Social Media wird 100x grösser ohne Erklärung? Ihnen wird Hockuspokus verkauft und die Mitarbeiter richten einen nichtbezifferbaren Schaden an.

Sie mögen meine Schlussfolgerung hart finden. Es ist leider die einzige Art, wie man sich gegen die aggressive, nicht gerechtfertigte Sammelwut wehren kann.